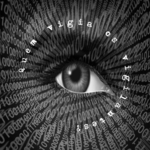

Proteja-se do Artigo 15 do Marco Civil!

Maggio 21, 2014 22:16 - no comments yetParte I: Use Tor!

Sancionado simbolicamente na abertura do NETmundial no mês passado, o Marco Civil da Internet veio junto com um cavalo de tróia: o artigo 15.

- “Art. 15 O provedor de aplicações de Internet constituído na forma de pessoa jurídica, que exerça essa atividade de forma organizada, profissionalmente e com fins econômicos, deverá manter os respectivos registros de acesso a aplicações de internet, sob sigilo, em ambiente controlado e de segurança, pelo prazo de seis meses, nos termos do regulamento.” Projeto aprovado do Marco Civil

Sobre este assunto e suas implicações, muito já foi escrito: Marco Civil e quebra de sigilo nas comunicações, Marco Civil: guarda obrigatória de registros deve ser retirada do artigo 15 e Artigo 15 e economia da vigilância: Marco Civil da Internet. E dentro do campo das leis é possível ainda fazer uma lei impedindo a guarda de logs.

Há como tornar a guarda de log ineficaz ou ainda mitigar os seus problemas: use o Tor! Mas não use o Tor de vez em quando. Use-o todo dia, o dia inteiro, em (quase*) todas as suas conexões. Ele é feito para isso. Não o use apenas para atividades que fogem do seu comportamento habitual como, por exemplo, procurar sobre um assunto específico. Quanto mais você usar o Tor, mais embaralharado será o tráfego da rede. E isso é excelente para a sua privacidade.

Para um observador do seu tráfego de rede, ele verá que você está conectado ao Tor, mas não o que você está fazendo nele. Para um site e serviços online, eles guardarão que quem está conectado no site é o IP do nó de saída da rede Tor. E quando fizerem a requisação do log para o provedor de conteúdo, o IP entregue será o do Tor e não o seu. Confuso? Para entender isso, veja o gráfico que a EFF fez: Tor and HTTPS.

Lembre-se que na comunicação há o dado e o metadado. O Tor mascara o metadado da sua comunicação e não o conteúdo dela. Quando você está conectado no Tor, você está querendo proteger/ocultar: quem é você e da onde está se comunicando, mas não o que está comunicando. Isso é importante ficar claro, pois é possível associar outras ferramentas de segurança para proteger o conteúdo da conversa.

Para download de torrent use sua conexão sem Tor. O torrent pode revelar seu ip verdadeiro.

Resumão:

- O Tor previne que outras pessoas saibam a sua localização e seu hábito de navegação

- O Tor pode ser usado em navegadores de internet, em clientes de email, em programas de mensagem instantânea e no celular

- O Tor é software livre e pode ser baixado para Windows, Mac, Linux/Unix, e Android

Leia também: Após confessar a autoria dos emails, estudante é preso

ProtonMail, o serviço de e-mail que promete proteger suas mensagens contra espionagem

Maggio 21, 2014 22:01 - no comments yetCriado por pesquisadores da Organização Europeia para pesquisa Nuclear (CERN) e do Instituto de tecnologia..

Órgãos governamentais da China estão proibidos de utilizar o Windows 8

Maggio 21, 2014 21:01 - no comments yetA China baniu o uso do Windows 8 por seus órgãos governamentais. De acordo com informações da Reuters, a decisão de suspender o uso do mais recente sistema operacional da Microsoft foi anunciada como parte de uma campanha de contenção de gastos do governo. Embora não haja mais detalhes sobre o caso, sabe-se que a […]

Co-fundador da Apple defende a neutralidade na internet

Maggio 21, 2014 20:45 - no comments yetOs ativistas pela neutralidade da internet nos Estados Unidos ganharam um grande aliado na luta contra as gigantes das telecomunicações. Steve Wozniak, co-fundador da Apple, defendeu em carta aberta endereçada à FCC (Federal Communications Commission) a neutralidade da rede como um modelo que garante mais liberdade para as pessoas. No documento, Wozniak percorre sua história […]

Lançado Tor Browser v3.6, uma alternativa para navegar anonimamente

Maggio 21, 2014 20:39 - no comments yetEstá disponível a versão 3.6 do Tor Browser, o navegador que assegura o anonimato on-line e protege contra monitoramento de rede e análise de tráfego. O Tor Browser Bundle permite usar o Tor no Windows, Mac OS X ou GNU/Linux, sem que haja a necessidade de instalar qualquer software. Ele pode ser executado fora de […]