La segnalazione arriva dai ricercatori di sicurezza informatica della SEC Consult, che aggiungono che admin:admin non è l’unica coppia nome utente-password predefinita e vulnerabile: c’è anche un account root, di cui però non hanno cercato la password, notando che “è solo questione di tempo prima che qualcuno la trovi”.

La SEC Consult ha mantenuto segreta la scoperta ed ha avvisato Sony a metà ottobre scorso; Sony ha rilasciato un aggiornamento del firmware delle proprie telecamere il 28 novembre e la vulnerabilità è stata resa pubblica soltanto il 6 dicembre (tre giorni fa).

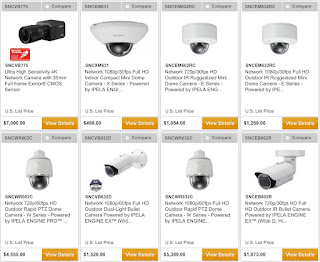

A questo punto chiunque abbia una telecamera Sony IPELA deve scaricare subito l’aggiornamento correttivo qui e installarlo, se non vuole essere spiato o attaccato.

Non è la prima volta che vengono scoperti errori grossolani di progettazione come questo nelle telecamere di sorveglianza, ma di solito si tratta di modelli di marche che lavorano al massimo ribasso, come per esempio VStarcam/Eye4 (se ne avete una, qui c’è una pagina per sapere se è vulnerabile). Qui abbiamo Sony che pensa, incredibilmente, che sia accettabile mettere in vendita delle telecamere costosissime che hanno delle chiavi d’accesso universali predefinite e soprattutto incredibilmente banali come admin:admin.

Fonti: Sophos, The Register.

Scritto da Paolo Attivissimo per il blog Il Disinformatico. Ripubblicabile liberamente se viene inclusa questa dicitura (dettagli). Sono ben accette le donazioni Paypal.