Alexa, voci captate in casa e inviate a uno sconosciuto

diciembre 21, 2018 8:31Amazon Echo, l’assistente vocale che risponde al nome di Alexa, è sostanzialmente un microfono sempre aperto e connesso a Internet. Forse è il caso di pensarci prima di comperarlo. Perché a volte quello che viene detto in casa viene captato e trasmesso a uno sconosciuto.È successo a un cittadino tedesco, che ha chiesto ad Amazon di ricevere i dati riguardanti la sua attività presso questo negozio online e ha ricevuto 1700 registrazioni audio di comandi impartiti ad Alexa. Un risultato sorprendente, visto che non possiede un Echo.

Amazon gli aveva infatti inviato le registrazioni di qualcun altro. Il cittadino ha avvisato Amazon, che non gli ha risposto, però ha reso inattivo il link dal quale erano scaricabili le registrazioni.

I giornalisti di Heise.de le hanno ascoltate e sono stati in grado di “ricostruire un quadro dettagliato del cliente in questione e delle sue abitudini personali. Era ovvio che il ‘Cliente X’ usava Alexa in più di un posto. Aveva almeno un Echo in casa e ha un dispositivo Fire, comandato a voce, collegato alla sua TV. Anche una voce femminile si rivolgeva ad Alexa, e quindi c’era evidentemente una donna almeno per parte del tempo.”

Prosegue Heise: “Alexa era chiaramente in grado di sentire il nostro ‘soggetto’ nella doccia e i comandi dati a termostati e simili ci hanno mostrato che usa Alexa per comandare vari apparecchi smart di casa. Usa Alexa a casa, sul suo smartphone, e quando è in giro [...] siamo stati in grado di esplorare la vita privata di uno sconosciuto senza che lui lo sapesse [...] gli allarmi, i comandi Spotify, le richieste di informazioni sui trasporti pubblici incluse nei dati hanno rivelato molto sulle abitudini personali, il lavoro e i gusti musicali delle vittime. Usando questi file, è stato piuttosto facile identificare la persona e la sua compagna.”

Vi lascio leggere il resto della storia presso Heise.de. È molto interessante il modo in cui Amazon ha minimizzato e ha gestito il problema, prendendosi il merito di averlo scoperto, dicendo che si è trattato di “errore umano” ed evitando di contattare la persona di cui aveva inviato ad altri le registrazioni fino al momento in cui ne ha parlato Heise.de.

Se avete Alexa e volete riesaminare quello che ha registrato, potete visitare amazon.de/alexaprivacy (o il link equivalente del vostro account Amazon).

Aggiornamento d’emergenza per Internet Explorer

diciembre 21, 2018 8:23Se usate Internet Explorer, aggiornatelo appena possibile: Microsoft ha rilasciato due giorni fa un aggiornamento d’emergenza per correggere una falla, la CVE-2018-8653, che consente di infettare il computer che usa IE non aggiornato semplicemente convincendo l’utente a visitare un sito infetto, per esempio mandandogli la classica mail “clicca qui per vincere un iPhone” o “ci devi dei soldi, clicca qui per vedere la fattura”.

Gli attacchi che sfruttano questa vulnerabilità sono già in corso, per cui non è il caso di aspettare ad aggiornare Internet Explorer con la vostra consueta procedura di aggiornamento, che di solito consiste nel lanciare Windows Update.

In alternativa, potete usare un altro browser, come Google Chrome, Firefox, Opera o Safari.

Fonte aggiuntiva: The Register.

Smartwatch per bambini, colabrodo di dati e di insicurezza

diciembre 21, 2018 7:45 Un anno fa, uno studio commissionato da un’organizzazione di difesa dei consumatori norvegese aveva rilevato che gli smartwatch per bambini erano pericolosamente disinvolti in fatto di sicurezza e avidi di dati personali, che venivano raccolti ma messi incautamente a disposizione di qualunque ficcanaso.

Un anno fa, uno studio commissionato da un’organizzazione di difesa dei consumatori norvegese aveva rilevato che gli smartwatch per bambini erano pericolosamente disinvolti in fatto di sicurezza e avidi di dati personali, che venivano raccolti ma messi incautamente a disposizione di qualunque ficcanaso.

Ê passato appunto un anno e non è cambiato nulla, nonostante le promesse: un nuovo test svolto dalla Pen Test Partners ha scoperto che gli smartwatch della MiSafes (marchio già nei guai per le sue telecamerine IP vulnerabili) possono tuttora essere usati da malintenzionati per localizzare i bambini che li indossano, per ascoltare di nascosto le loro conversazioni e per chiamarli telefonicamente facendo sembrare che la chiamata arrivi dai genitori.

Usando gli appositi strumenti di Internet, è stato facilissimo trovare decine di migliaia di smartwatch MiSafes pubblicamente accessibili. MiSafes non è l’unico marchio coinvolto: ci sono almeno altre 53 marche che hanno problemi di sicurezza analoghi.

I ricercatori hanno scoperto di poter:

- attivare la funzione di ascolto remoto di uno smartwatch altrui: l’unico avvertimento all’utente è un breve messaggio di “occupato”;

- tracciare la localizzazione attuale e passata;

- modificare la funzione di “zona sicura” in modo che gli allarmi vengano attivati quando il bambino si avvicina invece di quando si allontana;

- scavalcare una funzione che dovrebbe in teoria limitare chi può chiamare il bambino.

In generale, i dispositivi di tracciamento GPS commerciali non ci fanno una bella figura, come spiega in dettaglio la ricerca Trackmageddon di Michael Gruhn e Vangelis Stykas.

Fonti: BoingBoing, BBC.

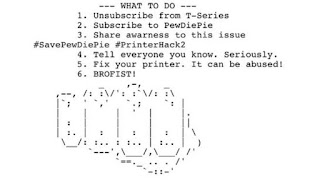

La rivolta delle stampanti a sostegno di PewDiePie

diciembre 21, 2018 5:15 |

| Credit: BBC. |

Un mese fa, qualcuno che si fa chiamare TheHackerGiraffe ha preso momentaneamente il controllo di circa 50.000 stampanti di varie marche in varie parti del mondo per creare dei volantini a favore dello Youtuber Pewdiepie.

L’incursore ha spiegato alla BBC, in forma anonima, che stava cercando di attirare l’attenzione su una vulnerabilità di alcune stampanti che permette di prenderne il controllo da remoto e può portare al loro danneggiamento permanente.

@grandayy @DolanDark @pewdiepie ok so basically a printer at a friend's workplace got hacked. not complaining pic.twitter.com/DcNGrKlbXj— apex | IG @bobbywainwright (@apex2504) 27 novembre 2018

The Verge spiega che il firmware di queste stampanti è infatti scrivibile da remoto, ma supporta soltanto un numero limitato di cicli di scrittura. Questo vuol dire che un aggressore può rendere inservibile le stampanti in questione semplicemente mandando loro un numero elevato di comandi di scrittura del firmware, se queste stampanti sono accessibili via Internet tramite la porta 9100.

Secondo l’hacker contattato dalla BBC, esiste anche il rischio che qualcuno intercetti documenti sensibili o li modifichi mentre vengono stampati, sfruttando questa stessa vulnerabilità.

So this just randomly printed on one of our work printers. I think @pewdiepie has hacked our systems. pic.twitter.com/wSG9cprJ4s— Dr.Moxmo (@Dr_Moxmo) 29 novembre 2018

La soluzione alla falla è semplice: impostare la propria rete informatica in modo che le stampanti non siano accessibili direttamente da Internet.

Se vi state chiedendo chi mai possa essere così imprudente da rendere accessibile via Internet la propria stampante, basta una ricerca apposita su Shodan per trovarne almeno 308 in Svizzera e circa 1500 in Italia.

L’articolo 13 spiegato da un racconto di Cory Doctorow

diciembre 18, 2018 22:38Traduco qui False Flag, un racconto di Cory Doctorow scritto per illustrare qual è la posta in gioco qualora andasse in porto la proposta di direttiva sul copyright dell’Unione Europea di cui si discute tanto e che è osteggiata da grandi esperti come Vint Cerf, uno dei padri di Internet, e Tim Berners-Lee, co-creatore del Web, oltre che da quattro milioni di cittadini europei. La traduzione è realizzata e pubblicata con il permesso di Doctorow e del Green European Journal.

Quella che leggete è una mia prima traduzione veloce: se snidate refusi o avete suggerimenti per migliorarla, fatelo nei commenti. Buona lettura.

Agata aveva sempre dato per scontato che la parte difficile sarebbe stata la cattura delle immagini. Ma per come andarono le cose, l’inserimento e l’estrazione segreta di un drone nel Mare del Nord furono la parte facile.

Agata e la sua cellula avevano trascorso mesi a pianificare l’operazione nel Mare del Nord, lavorando con una fredda alacrità che bilanciava la possibilità che arrivassero troppo tardi contro la possibilità che sarebbero stati scoperti ed esposti. Ma quella mattina, mentre saltava le creste delle onde nella piccola Zodiac, capitanata da Oxana, che nel suo passamontagna pareva una Pussy Riot, Agata sapeva che sarebbe andata bene. Estrasse il suo Toughbook, attivò i droni, ciascuno grande come una libellula, e li spedì ad effettuare una ricognizione del peschereccio usando radar e telecamere per catturare le reti sottomarine e seguirle in tutti i loro venticinque chilometri di estensione. Era incredibile da vedere, ed era terribile, una vasta malignità che avrebbe reso sterile il mare mentre veniva trascinata dietro il peschereccio, che batteva bandiera panamense.

I droni avevano energia appena sufficiente a fare una visita veloce alla nave, acquisendone i dati di registro navale e le bandiere e scattando immagini zoomate automaticamente dei volti dei marinai prima che si esaurissero le batterie. Agata aveva valutato l’idea di far cadere i droni in mare, ma l’ironia di gettare in mare dei rifiuti elettronici in un progetto concepito per lanciare l’allerta sulla pesca eccessiva illegale era davvero troppa. Aveva invece limato via accuratamente tutti i numeri di serie dei droni, in modo che potessero essere abbandonati anonimamente a bordo del peschereccio.

Incapparono in venti contrari sulla via del ritorno alla loro nave appoggio, che doveva riportarle a Thyborøn. La Zodiac quasi si rovesciò due volte; alla seconda, Agata riuscì per un pelo ad agguantare il Toughbook che rimbalzava e saltellava verso i trincarini, lasciandola con una mano a tenerlo stretto e l’altra mano ad aggrapparsi alla barca, intanto che una foschia ghiacciata e pungente la martellava senza tregua. Erano fradicie ed esauste quando raggiunsero la nave appoggio. Le gambe di Agata tremavano mentre saliva a bordo, con le nocche bianche da quanto stringeva forte il Toughbook. Riuscì a collegare il telefono satellitare e a iniziare l’upload delle sue riprese prima di vomitare.

#

Ma ottenere le immagini fu la parte facile.

Agata e la sua crew fecero l’upload sia delle riprese grezze, sia di un bel montaggio con voce narrante che spiegava in dettaglio le tante leggi violate dal peschereccio, usava fonti pubbliche e dati trafugati per decifrare una piccola parte della struttura dell’azienda che formalmente era proprietaria del peschereccio, scopriva quali grossisti compravano il pescato; un pacchetto completo. Era il loro mestiere: inquinatori, pescatori illegali, scaricatori abusivi di rifiuti, condizioni di lavoro insicure. Lavoravano senza un nome o un marchio, perché le organizzazioni che hanno un nome erano vulnerabili alle ritorsioni. La gente che era disposta a trascinare reti da pesca di venticinque chilometri o di mandare lavoratori migranti a togliere isolamenti d’amianto da un futuro loft industriale indossando solo una mascherina da verniciatore erano, a volte, anche disposti a fare cose davvero deplorevoli e dolorose agli attivisti che li intralciavano. Agata e l’equipaggio preferivano restare invisibili a tutti: erano i video e gli archivi che li accompagnavano a raccontare la storia, loro erano soltanto le persone che facevano quella storia. Non facevano parte della storia.

Usarono dei bot per caricare le immagini ovunque e contemporaneamente, applicandovi hashtag esistenti (#fishpocalypse, #NorthSeaDieOff) e nuovi che avevano creato per quest’operazione: #NorthSeaKiller. Nessuno dei membri dell’equipaggio avrebbe dato un like o un upvote a questa roba, ovviamente: essere i primi a mettere un like a qualcosa era praticamente come dire “Questo l’ho fatto io!”. Invece aspettarono che gli attivisti che seguivano i tag esistenti si accorgessero degli upload e iniziassero a spargere la voce. Seguirono i tag man mano che diventavano virali, guardarono i ministeri della pesca danesi e scozzesi mentre venivano bombardati di domande, videro gli inviti a boicottare il grossista del peschereccio che emergevano spontaneamente, e sorrisero all’idea di qualcuno, in una pescheria, che cercava affannosamente di capire che diavolo stesse succedendo, se doveva semplicemente smettere di comprare dal #NorthSeaKiller. Tutto stava andando bene — fino al momento in cui non andò più.

I grafici delle analytics per le mention e i like e le condivisioni e i download non avevano fatto altro che aumentare, e la curva era diventata sempre più ripida, quasi verticale, nelle ore da quando avevano iniziato la disseminazione. Ora era caduta di colpo a quasi zero.

Nella chat di gruppo, Agata vide la crew postare catture delle schermate dei loro sinottici delle analytics, poi passò ad altre schede del browser, entrando in una serie di social network e cercò di caricare i post iniziali per ricontrollarne le statistiche.

> POST NON DISPONIBILE

> QUESTO CONTENUTO È STATO RIMOSSO PER VIOLAZIONI DEL COPYRIGHT AI SENSI DELL’ARTICOLO 13 DELLA DIRETTIVA SUL COPYRIGHT NEL MERCATO UNICO (2019)

La crew ne aveva sentito parlare. Non erano l’unica crew, dopotutto, e avevano amici che avevano amici nelle altre crew, e c’erano stati mormorii di contromisure inarrestabili messe in campo da società di “gestione della reputazione” e di “comunicazione di crisi” che vendevano una suite di servizi molto esclusiva e molto costosa a clienti veramente disperati tipo, per esempio, una società di pesca illegale che stava per finire malissimo.

Funzionava così: in base all’Articolo 13, le piattaforme erano responsabili se consentivano, anche brevemente, la disponibilità senza permesso di qualunque opera protetta dal copyright. Ma naturalmente le piattaforme non erano in grado di sapere cosa era e non era un’opera vincolata dal copyright, e così, in un compromesso che solo un eurocrate avrebbe potuto amare, l’UE disse che i detentori dei diritti erano obbligati a registrare i propri copyright presso le piattaforme, caricandoli su questi database spalancati, prodotti in crowdsourcing, di contenuti banditi. Una volta che un video o una foto o un blocco di testo o una clip audio erano nel database di una piattaforma, nessuno poteva postare su quella piattaforma nulla che corrispondesse in tutto o in parte a quel file.

Cosa anche peggiore, l’Articolo 13 non prevedeva un modo per punire le persone che rivendicavano per errore il copyright su opere che non erano loro, e men che meno i ripulitori di reputazione ostili e occulti che usavano l’Articolo 13 per censurare i video che minacciavano i bilanci contabili dei loro clienti. In teoria una piattaforma poteva scegliere di ignorare questa gente, escluderli dai database di blacklist, ma i truffatori avrebbero sempre avuto la rivincita, perché a quel punto avrebbero avuto il diritto di far causa e lasciare in mutande la piattaforma qualora un’opera sotto loro copyright fosse comparsa online, anche solo per un giorno.

#

La viralità arrivò e se ne andò. Con i video ora offline, cominciò a serpeggiare online una nuova storia: “fonti vicine alla questione” giuravano che loschi figuri (forse dei troll russi che cercavano di seminare disinformazione?) avevano messo online dei fake astuti che facevano sembrare che un peschereccio perfettamente innocente avesse calato delle reti a strascico illegale nelle fragili riserve di pesca del merluzzo del Mare del Nord. I video sembravano veri a prima vista, ma chiunque li esaminasse con attenzione notava immediatamente le falsificazioni.

La crew era inerme, furibonda. Si ricordavano di quando c’erano piattaforme più piccole, basate in Europa, che potevano usare per ospitare i video. Quelle piccole aziende erano scomparse da tempo: già per loro era dura competere con la Big Tech americana, ma dopo che la Direttiva sul Copyright decretò che avrebbero dovuto trovare mezzo miliardo di euro per comparare tecnologie di filtraggio nel momento in cui si trasformavano da “microimprese” in potenziali concorrenti di Google e Facebook, chiusero tutte i battenti.

La crew non poteva neanche fornire i propri video a dei giornalisti amici per smentire le asserzioni dei grandi giornali di proprietà delle società. Anche solo linkare un giornale importante richiedeva una licenza a pagamento, e mentre i giornali si concedevano licenze a vicenda in modo da poter citare articoli nelle pubblicazioni concorrenti, le testate dissidenti e indipendenti che un tempo commentavano e analizzavano quello che faceva notizia e quello che non lo faceva erano tutte svanite quando le grandi società di news avevano rifiutato di concedere loro la licenza di linkarle.

Agata parlò con un avvocato di sua conoscenza, usando cauti giri di parole e forme ipotetiche. L’avvocato le confermò quello che aveva già intuito.

“La tua amica immaginaria non ha speranze. Dovrebbero identificarsi per inoltrare un’opposizione, dire a tutti la loro vera identità e rivelare che sono loro gli artefici del video. Anche così, ci vorrebbero sei mesi per far sì che le piattaforme esaminino l’opposizione, e a quel punto tutta la notizia sarebbe svanita dall’opinione pubblica. E se fossero miracolosamente riusciti a destare di nuovo l’attenzione dellla gente? Beh, i falsificatori avrebbero semplicemente fatto rimuovere di nuovo il video. Basta un istante a un bot per inoltrare una rivendicazione di copyright fasulla.Ci vogliono mesi prima che degli umani riescano ad annullare la rivendicazione. È una guerra asimmetrica e voi sarete sempre fra quelli che la perdono.”

#

La crew aveva una dozzina di altre operazioni che erano arrivate a vari livelli di pianificazione, ma #NorthSeaKiller uccise il loro animo. Vedevano quanto sarebbe stato facile ripetere il trucchetto, e senza Internet la crew era inerme.

Cosa sarebbe successo se qualcuno avesse organizzato un raduno d’indignazione virale e non si fosse presentato nessuno?

Agata non era più una ragazza. Si ricordava, a malapena, di quando Internet non era composta da quattro megasocietà nelle quali la gente postava screenshot tratti dagli altri tre. Ma anche l’Internet accentrata e commerciale aveva la sua utilità, come luogo nel quale i potenti potevano essere chiamati a rendere conto e ad essere esaminati. Era rischioso, ma il rischio aveva le proprie ricompense.

Non più.

Aveva tanti messaggi in attesa dai membri della crew, ma non riuscì a trovare la forza di rispondere neanche a uno di essi. Andò a letto.