Il “pallino nero della morte” colpisce Mac e iCosi; aggiornateli

junio 8, 2018 6:52Sta circolando un nuovo messaggio che blocca i dispositivi iOS e anche i Mac: si basa sull’emoji del pallino nero (⚫), come dimostrato in questo video:

Il messaggio contiene moltissimi caratteri Unicode nascosti e invisibili, che fanno fare gli straordinari al processore nel tentativo di elaborarli e lo portano al sovraccarico, facendo spesso crashare il dispositivo. Apple ha rilasciato gli aggiornamenti correttivi la settimana scorsa: installateli e sarete al sicuro.

Fonti: 9to5mac, Intego.

Non tutti i cybercriminali sono dei geni del male

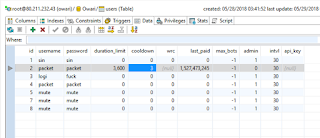

junio 8, 2018 6:41C’è la percezione molto diffusa che i criminali informatici siano geni del male inarrestabili, ma non è affatto così: come in qualunque settore di attività umana, i veri talenti sono pochi, mentre la massa è composta da dilettanti e incompetenti.Una dimostrazione di questo fatto arriva dai ricercatori di NewSky Security, che hanno analizzato e smantellato una botnet di nome Owari, che usava i dispositivi dell’Internet delle Cose maldestramente protetti per sferrare attacchi informatici di tipo DDoS (distributed denial of service), ossia l’equivalente Internet di intasare e paralizzare il centralino di un’azienda convincendo migliaia di persone a chiamarne il numero contemporaneamente.

I ricercatori hanno scoperto che il server di comando e controllo di questa botnet aveva la porta 3306 (MySQL) aperta e aveva il nome utente e la password più stupidi dell’universo, ossia root:root.

Questo consentiva a chiunque di leggere e scrivere nel database di gestione della botnet. In altre parole, questi attaccanti che sfruttavano le password deboli delle loro vittime avevano a loro volta delle password deboli.

È vero che queste botnet hanno una durata media molto breve, perché spesso vengono scoperte e bloccate nel giro di poche settimane, ma rendere così facile il lavoro dei difensori della Rete fa un po’ sorridere.

Fonte: Naked Security.

Falla Flash viene già usata per attacchi, aggiornatevi

junio 8, 2018 6:33 Siamo alle solite con Adobe Flash: va aggiornato perché ha una falla. Però stavolta la falla non è soltanto teorica: viene sfruttata già attivamente dai criminali. Adobe ha pubblicato l’avviso tecnico, segnalando che attacchi basati sulla falla (denominata CVE-2018-5002) sono in circolazione e colpiscono gli utenti Windows tramite documenti Office infetti, che incorporano file Flash e vengono inviati come allegati alle mail. Questi file Flash eseguono il malware infettante vero e proprio.

Siamo alle solite con Adobe Flash: va aggiornato perché ha una falla. Però stavolta la falla non è soltanto teorica: viene sfruttata già attivamente dai criminali. Adobe ha pubblicato l’avviso tecnico, segnalando che attacchi basati sulla falla (denominata CVE-2018-5002) sono in circolazione e colpiscono gli utenti Windows tramite documenti Office infetti, che incorporano file Flash e vengono inviati come allegati alle mail. Questi file Flash eseguono il malware infettante vero e proprio.

La falla esiste in tutte le versioni di Flash fino alla 29.0.0.171; la correzione è inclusa nelle versioni dalla 30.0.0.113 inclusa in poi. I player Flash inclusi in Google Chrome, Microsoft Edge, e Internet Explorer 11 per Windows 10 e 8.1 vengono aggiornati automaticamente.

Come al solito, se proprio dovete usare Flash, potete procurarvi la versione aggiornata presso get.adobe.com/flashplayer/. Ma valutate l’idea di disinstallarlo, e di aggiornare i vostri siti e processi di lavoro in modo che non usino Flash, perché ufficialmente cesserà di esistere nel 2020.

Fonte: Naked Security.

Come si fa a leggere i messaggi cifrati di WhatsApp e Telegram? Non è difficile

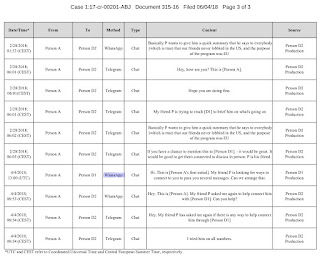

junio 8, 2018 6:21Molti utenti pensano che la promessa della crittografia end-to-end fatta da WhatsApp e da molte altre app di messaggistica sia una garanzia assoluta di riservatezza dei messaggi. Ma non è affatto così, e questa percezione illusoria ha colto in fallo nientemeno che Paul Manafort, l’ex coordinatore della campagna elettorale di Donald Trump, che ora è accusato di aver tentato di convincere dei testimoni a mentire a suo beneficio in tribunale.Secondo i documenti legali depositati dagli inquirenti, Manafort ha usato WhatsApp e Telegram per mandare messaggi cifrati a questi testimoni, ma gli inquirenti sono riusciti lo stesso a leggerli. Questo vuol dire che c’è una falla o una backdoor in WhatsApp, che permette di intercettare e leggere i messaggi protetti dalla crittografia? No.

Come capita spesso, di fronte alle soluzioni tecnologiche si dimentica il lato umano: qualunque messaggio, per quanto sia cifrato da qualunque app, è rivelabile in una maniera estremamente semplice. Basta chiederlo alla persona che l’ha ricevuto.

La crittografia end-to-end, infatti, protegge solo i messaggi in transito da un dispositivo a un altro: rende difficili le intercettazioni durante questo transito e impedisce che il fornitore del servizio di messaggistica possa leggerli, ma non può più fare nulla una volta che il messaggio è arrivato a destinazione. Quindi se le autorità riescono a mettere le mani sul vostro smartphone o semplicemente vi chiedono di mostrare loro i messaggi in questione, la conversazione non è più segreta. Lo stesso vale, naturalmente, se il destinatario decide spontaneamente di condividere con altri il contenuto di un messaggio cifrato.

Nel caso di Manafort, questa semplice tecnica è spiegata da una nota a pié pagina:

Persons D1 and D2 both preserved the messages they received from Manafort and Person A, which were sent on encrypted applications, and have provided them to the government.

È vero, come mi segnala Telegram Wiki, che “Telegram offre la possibilità di aprire chat segrete con timer di autodistruzione dei messaggi, e che in qualunque momento l'utente può eliminare i propri messaggi da una chat segreta, facendoli sparire immediatamente anche al partner”, ma questo non impedisce a chi li riceve di memorizzarli o fotografarli e riferirli a terzi.

Fonte: Graham Cluley.

Facebook, baco ha reso pubblici post privati di 14 milioni di persone

junio 8, 2018 4:31I post “privati” che avete scritto in Facebook il mese scorso potrebbero essere diventati pubblici a causa di un difetto nel software del social network: conviene dare loro una controllatina, perché potreste essere fra i circa 14 milioni di utenti colpiti da questo difetto, che si è manifestato per una decina di giorni a maggio.Il difetto agiva così: nelle impostazioni dell’account è possibile fissare la visibilità predefinita di tutti i post, in modo che siano tutti automaticamente privati o riservati agli amici anziché pubblici. Quest’impostazione predefinita veniva ignorata e quindi al momento della pubblicazione l’utente doveva scegliere manualmente di rendere privato il post. Una situazione potenzialmente imbarazzante, perché se presumo che i miei post siano privati perhé li ho impostati così potrei non far caso al fatto che invece Facebook mi propone di renderli pubblici.

Facebook dice di aver corretto il problema. Gli utenti colpiti riceveranno dai gestori del social network delle notifiche che li avviseranno del problema e del fatto che i post difettosi sono stati corretti e resi privati. Ovviamente non si può fare nulla per rimediare al fatto che quei post sono stati pubblici per alcuni giorni.

Visto che non è la prima volta che Facebook ha inciampi di privacy di questo genere, resta valido il consiglio fondamentale: non mettete nei social network nulla che non potete condividere serenamente con tutto il mondo.

Fonti: Ars Technica, Gizmodo.