1250 modelli di telecamere di sicurezza vulnerabili da remoto

May 12, 2017 6:45È sempre più diffusa l'abitudine di installare sistemi di sorveglianza basati su telecamere IP connesse a Internet: costano poco, si installano facilmente e permettono il comando remoto. Il guaio è che molte permettono il comando remoto a chiunque. Ne ho già parlato in passato, ma è arrivata la segnalazione di una nuova infornata di telecamere IP vulnerabili: ben 1250 modelli, fabbricati da un'azienda cinese non specificata e messi in vendita con vari marchi.Usare questo genere di telecamere significa facilitare il lavoro ai ladri, che possono tenere d'occhio il loro bersaglio per conoscerlo prima dell'intrusione e poi cancellare le registrazioni video.

Trovare queste telecamere vulnerabili non è difficile: lo ha fatto un esperto di sicurezza, Pierre Kim, che ha usato il motore di ricerca Shodan per localizzare almeno 185.000 esemplari di questi dispositivi in tutto il mondo. Kim ha scoperto che la falla può essere sfruttata anche per trasformare queste telecamere in un esercito di aggressori che sommergono di traffico un sito Web preso di mira.

Poco dopo la scoperta di Pierre Kim è apparso in Rete un malware che la sfrutta. Si chiama Persirai e prende appunto il controllo di queste telecamere maldestramente progettate, reclutandole a forza in botnet per effettuare attacchi di denial of service. Finezza: Persirai modifica i dispositivi infettati, riparandone i difetti in modo che non possano essere sfruttati da altri malware, per così dire, concorrenti.

Quello dell'Internet delle Cose è un universo poco visibile ma nel quale si combattono vere e proprie guerre, tanto che ci sono malware come BrickerBot che addirittura fanno vigilantismo e attaccano i dispositivi vulnerabili per disabilitarli, in modo che non possano essere utilizzati per scopi malefici.

Fonti aggiuntive: BoingBoing, CSO Online.

Antivirus Microsoft era sfruttabile per installare virus: aggiornatelo

May 12, 2017 6:36 Ironie dell'informatica: Windows Defender, il prodotto anti-malware di Microsoft integrato nelle versioni recenti di Windows, è risultato sfruttabile per infettare un computer semplicemente mandandogli una mail o un messaggio che venga esaminato da Defender. Sui sistemi non aggiornati all'ultima versione l'attacco ha successo senza alcun intervento dell'utente.

Ironie dell'informatica: Windows Defender, il prodotto anti-malware di Microsoft integrato nelle versioni recenti di Windows, è risultato sfruttabile per infettare un computer semplicemente mandandogli una mail o un messaggio che venga esaminato da Defender. Sui sistemi non aggiornati all'ultima versione l'attacco ha successo senza alcun intervento dell'utente.

Niente panico: dopo l'annuncio pubblico della scoperta della falla sabato scorso da parte di Tavis Ormandy (Google Project Zero), Microsoft è corsa subito ai ripari e la falla è stata turata martedì scorso a tempo di record.

Se vi interessano i dettagli tecnici, segnalo questo articolo di Ars Technica e l'avviso di Microsoft; se volete verificare se avete l'aggiornamento che risolve questa magagna decisamente grave, in Windows 10 andate a Start - Impostazioni - Aggiornamento e sicurezza - Windows Defender e controllate che alla voce Versione motore ci sia un numero non minore di 1.1.13704.0. Se non l'avete, aggiornatevi usando le consuete procedure di Windows.

Le app che sussurrano ai pubblicitari: tracciamento degli smartphone tramite ultrasuoni

May 12, 2017 6:25Siete il tipo di persona che cerca di non ascoltare le pubblicità televisive o nei centri commerciali per non farsene influenzare negli acquisti? È uno sforzo nobile, ma forse non avete considerato che il vostro smartphone potrebbe ascoltarle comunque di nascosto per voi e manipolarvi di conseguenza.Alcuni ricercatori dell'Università Tecnica di Braunschweig, in Germania, hanno pubblicato un'indagine sul mondo dei cosiddetti beacon ultrasonici (Privacy Threats through Ultrasonic Side Channels on Mobile Devices). Si tratta di suoni acutissimi, che l'orecchio umano non è in grado di percepire ma che il microfono di un telefonino capta senza problemi.

Questi suoni vengono inseriti segretamente nell'audio delle pubblicità o nella musica dei centri commerciali e vengono ricevuti altrettanto segretamente da varie app per dispositivi Android (i ricercatori hanno studiato solo dispositivi Android e non hanno raccolto dati su comportamenti analoghi di app per iPhone). In questo modo è possibile sapere per esempio quali programmi televisivi state guardando e anche in quale punto di un centro commerciale vi trovate, anche se avete spento la localizzazione tramite GPS. Una forma di sorveglianza decisamente invadente e soprattutto spesso non dichiarata.

Non è un problema teorico: i ricercatori hanno trovato questi sistemi di pedinamento ultrasonico in quattro dei 35 centri commerciali che hanno visitato in due città europee (non specificate nella ricerca). Hanno inoltre rilevato numerose app Android che ascoltano questi segnali nascosti: app di aziende come Shopkick, Lisnr o Signal360, che sfruttano questa tecnica per sapere quando entrate in uno dei centri commerciali convenzionati e bombardarvi di pubblicità o di buoni acquisto su misura.

I ricercatori tedeschi dichiarano inoltre di aver trovato in Google Play oltre 200 esempi di app contenenti il sistema di tracciamento ultrasonico della Silverpush. Molte di queste app sono state scaricate milioni di volte, sono legate a marchi commerciali molto conosciuti e si presentano come app dedicate a tutt'altro scopo; pochissime, oltre a quelle che ho citato prima, avvisano chiaramente l'utente che sorvegliano e registrano le sue abitudini tramite suoni diffusi nell'ambiente e captati dallo smartphone. L'azienda, però, ha dichiarato di aver interrotto l'uso di questa tecnologia.

Molte persone non sono particolarmente turbate dall'idea di regalare informazioni personali ai pubblicitari in cambio di qualcosa, però ci tengono comunque a sapere se e quando vengono tracciate commercialmente, in modo da poter fare perlomeno una scelta informata: se volete tutelarvi contro questo genere d'invasione silenziosa della vostra vita e avete uno smartphone dotato di Android 6.0 o successivo, potete andare in Impostazioni - App, toccare l'icona dell'ingranaggio, scegliere Autorizzazioni app e poi Microfono per avere un elenco delle app che hanno il permesso di usare il microfono. Se ne vedete qualcuna che non conoscete, toglietele il permesso toccando il selettore a scorrimento a destra del nome dell'app.

Se non volete dedicarvi a questo genere di acrobazie, prendete perlomeno l'abitudine di installare solo le app che vi servono veramente: questa è comunque una buona precauzione per evitare non solo il tracciamento ultrasonico ma anche molte truffe e infezioni informatiche e vari bombardamenti pubblicitari indesiderati, in modo da non dover passare dall'uomo che sussurrava ai cavalli all'app che sussurra ai pubblicitari.

Fonti aggiuntive: Ars Technica.

Molti laptop HP contengono un keylogger che registra ogni digitazione. Ce l’ha messo HP

May 12, 2017 6:09 |

| Credit: @jarwidmark. |

La bizzarra scoperta è opera di una società svizzera di sicurezza informatica, chiamata modzero, che l'ha segnalata pubblicamente in questo articolo e in questa nota tecnica.

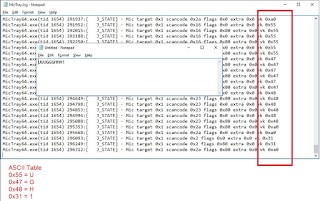

Il registratore è integrato in un driver audio della Conexant, specificamente in un file chiamato MicTray64.exe, che intercetta tutte le digitazioni e le registra in un file sul disco rigido del computer presso C:\Users\Public\MicTray.log. Non si sa perché esista questa funzione di registrazione non dichiarata.

Il file MicTray.log può essere letto da qualunque applicazione, per cui un malware può infettare uno di questi laptop e rubare tutte le password e tutto quello che viene scritto senza allarmare l'antivirus. Allo stesso modo, se il computer viene usato da più di una persona, un utente può sbirciare facilmente tutto quello che viene scritto dagli altri.

L'unica attenuante è che il file viene azzerato a ogni riavvio, per cui è difficile recuperare digitazioni e password del passato (ma in teoria lo si potrebbe fare attingendo a qualche backup).

Secondo modzero, HP e Conexant sono state avvisate a fine aprile ma non hanno risposto costruttivamente e quindi per ora chi ha un computer dotato di questo grave difetto può risolverlo provvisoriamente cancellando il file C:\Windows\System32\MicTray64.exe e l'archivio delle digitazioni presso C:\Users\Public\MicTray.log.

L'elenco parziale dei modelli HP colpiti è qui, ma il problema potrebbe riguardare anche altre marche che usano i driver Conexant.

Ci vediamo oggi alle 18 a Bolzano per parlare di Luna e complotti?

May 10, 2017 8:49Stasera alle 18 sarò a Bolzano, all'Aula Magna in via Firenze 51, per una conferenza sul cospirazionismo lunare e sulla disinformazione in generale, organizzata dal MUA (Movimento Universitario Altoatesino). L'ingresso è libero. Maggiori dettagli sono qui su Upad.it.