Le parole di Internet: adversarial attack

Maggio 25, 2018 4:35 |

| Fonte: Wired. |

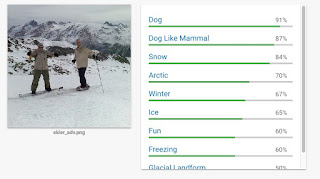

L’immagine qui accanto, per esempio, viene riconosciuta dalle persone senza alcun problema: sono due uomini in piedi, su una distesa innevata, in posa mentre sciano. Ma il sistema di riconoscimento delle immagini Google Cloud Vision, spiega Wired, lo ha identificato con il 91% di certezza come un cane.

Trovate altri esempi qui: è particolarmente notevole il gatto scambiato per del guacamole. E se volete quelli acustici, divertitevi qui.

È insomma chiaro che i sistemi di riconoscimento automatico per ora “pensano“ in maniera molto diversa dagli esseri umani: non avendo conoscenza del mondo fisico, ragionano soltanto sui pixel e non possono valutare cose come il contesto o la plausibilità di un’immagine o di un suono.

Le foto dei gattini sono utili: sviluppano l’intelligenza artificiale

Maggio 25, 2018 4:18Finalmente avete una giustificazione tecnica per pubblicare foto di gattini (ammesso che sentiate il bisogno di averne una): Facebook ha annunciato di aver utilizzato ben 3,5 miliardi di foto pubbliche di Instagram, corredate da 17.000 hashtag digitati dagli utenti per etichettarle, allo scopo di addestrare sistemi di riconoscimento delle immagini.

È la più vasta serie di foto mai usata in un progetto del genere: dieci volte più grande di quella usata da Google di recente.

Questo ha permesso al sistema di Facebook di ottenere un risultato record nell’identificazione e nell’etichettatura automatica delle immagini di circa 1000 categorie, comprese le ruote di auto, le calze di Natale e naturalmente i gatti, arrivando a riconoscere correttamente nell’85.4% dei casi, contro il risultato precedente di Google, che era arrivato all’83.1% (comunque un valore più che rispettabile).

Questi sistemi di riconoscimento sono utili ai non vedenti, per esempio, perché descrivono automaticamente il contenuto grafico di un post, ma servono anche per fare una preselezione delle immagini inaccettabili (pornografia, violenza) e, secondo i piani di Facebook, della propaganda criminale e terroristica. Ma questo è niente rispetto alla possibilità di dire che postiamo gattini per la scienza.

Fonte: Wired.

Videocitofono online un po' troppo pettegolo

Maggio 25, 2018 3:56La sicurezza dei campanelli o videocitofoni digitali è ancora tutta da inventare: si tratta di oggetti indubbiamente utili, perché consentono di vedere chi c’è alla porta tramite lo smartphone, sia quando siamo in casa sia quando siamo lontani da casa, come ho raccontato di recente, ma essendo connessi a Internet è importante assicurarsi che non abbiano difetti di progettazione che consentano a un malintenzionato di abusarne via Internet.The Information segnala il caso del “campanello smart” della Ring, azienda acquisita di recente da Amazon per un miliardo di dollari: un uomo di Miami, in Florida, Jesus Echezarreta, dopo aver chiuso la relazione con il proprio partner, ha cambiato la password di questo campanello, eppure l’ex partner è riuscito comunque a scaricare video dal dispositivo e persino a farlo suonare nel cuore della notte. Tutto tramite smartphone.

L’azienda ha risolto questa falla a gennaio scorso, ma il difetto di progettazione era grave: se un utente era già connesso al campanello tramite l’app, il software del Ring gli consentiva di restare connesso anche dopo un cambio di password. Una progettazione intelligente, invece, avrebbe obbligato tutti a riconnettersi. È un po’ come cambiare la serratura alla porta di casa e poi scoprire che si apre anche usando le chiavi di quella vecchia.

Anche dopo la correzione apportata da Ring, comunque, i test indicano che un utente resta collegato anche fino a ventiquattro ore dopo il cambio di password. Se state pensando di installare questi dispositivi, valutate bene a chi affidarne l’accesso.

Perché mai mi dovrebbero rubare la rubrica degli indirizzi mail?

Maggio 25, 2018 3:37 |

| Fonte: Squawker.org. |

Perché dovrei preoccuparmi più di tanto di proteggere il mio account social o di e-mail, mi chiedono, visto che non contiene nulla di compromettente o da nascondere? Mal che vada, se me lo rubano me ne creo un altro, tanto è gratis.

La risposta è che non si tratta di avere qualcosa da nascondere, ma di avere qualcosa da proteggere. Proteggere contro gli usi inaspettati che ne può fare un criminale informatico anche solo leggermente inventivo. Vi racconto un caso che mi è capitato di recente.

Ho ricevuto una chiamata di una signora che aveva ricevuto una mail da un conoscente, che chiamerò Mario, redatta con uno stile e un linguaggio insoliti. La signora si è accorta dell’anomalia e si è insospettita, per cui non ha aperto l’allegato alla mail ma ha chiamato direttamente Mario chiedendogli se avesse inviato lui quella mail. Mario ha risposto di no e ha aggiunto, perplesso, che stava ricevendo lo stesso genere di segnalazioni e di domande da molti suoi amici e colleghi.

Era insomma chiaro che un criminale informatico aveva ottenuto accesso alla mail di Mario e stava usando questo accesso per tentare un attacco più ampio. Non gli interessava affatto leggere le mail del conoscente, che è la cosa che viene in mente a tutti quando si pensa a una violazione di un account di posta, ma voleva semplicemente accedere alla rubrica degli indirizzi di Mario, per usarla come trampolino dal quale infettare i suoi contatti.

Questi contatti, infatti, avrebbero ricevuto una mail-trabocchetto dall’indirizzo di Mario, ossia da qualcuno che conoscono e di cui si fidano, e quindi buona parte di loro si sarebbe fidata ciecamente della mail e avrebbe aperto l’allegato al messaggio, esponendosi quindi al rischio d’infezione da parte del malware contenuto nell’allegato.

Questa è una tecnica frequentissima nel settore: il criminale si procura da prima un appiglio modesto e poi lo usa per lanciare un attacco più profondo, che gli consente di monetizzare l’appiglio iniziale. Il malware nell’allegato, infatti, era un ransomware, per cui al criminale sarebbe bastato mettere a segno, fra i tanti utenti presenti nella rubrica di Mario, una o due infezioni per ottenere un riscatto di qualche centinaio di euro.

In altre parole, non dobbiamo proteggere i nostri account con password robuste e differenziate (e, se possibile, con l’autenticazione a due fattori) soltanto per proteggere noi stessi, ma anche per proteggere i nostri amici, colleghi, familiari e conoscenti. Non dimentichiamocelo.

Ci vediamo oggi a Pisa o domani a Chianciano?

Maggio 23, 2018 4:36Oggi alle 14 sarò al Dipartimento di Informatica, aula Gerace, a Pisa per parlare di tecniche di indagine contro le fake news a chiusura del Seminario di Cultura Digitale (link).

Stasera alle 19 sarò invece all’apericena che si terrà all’ex cinema Lumiére, sempre a Pisa, per una conferenza intitolata Non solo virus: le trappole di Internet (link).

Domani, invece, sarò a Chianciano per partecipare come traduttore e conferenziere alla Starcon 2018, raduno di fantascienza e scienza. La mia conferenza sarà dedicata al film The Martian e ai suoi errori scientifici che possono diffondere miti ingannevoli a proposito di Marte e dei voli spaziali.