Blog di "Il Disinformatico"

Google Home Mini: mettersi un microfono aperto in casa non è mai una buona idea

Ottobre 27, 2017 18:40Il nuovo Home Mini di Google è un piccolo altoparlante “smart” che si collega a Internet e da lì ai servizi del grande motore di ricerca, consentendo di ascoltare musica, comandare dispositivi domotici, fare chiamate e chiedere informazioni tramite il suo microfono incorporato, che consente di dargli comandi vocali.Un gingillo accattivante, ma come tutti gli oggetti dell’Internet delle Cose ha qualche problemino di privacy: il giornalista Artem Russakovskii ne ha ricevuto un esemplare da recensire e si è accorto che si attivava anche se non gli veniva chiesto di farlo, come il giornalista ha documentato in un video.

Esaminando i log del dispositivo si è accorto che per due giorni il Mini aveva registrato tutti i suoni che aveva rilevato, invece di limitarsi a registrare quelli pronunciati dal giornalista dopo la frase di attivazione “OK Google”.

In pratica, il Mini aveva ascoltato, registrato e trasmesso a Google tutto quello che era successo in casa.

Il giornalista ha contattato Google chiedendo chiarimenti e l‘azienda ha risposto che si era trattato di un malfunzionamento dovuto a un difetto fisico del pannello sensibile al tatto, quello che consente gli utenti di attivare la registrazione manualmente in alternativa alla pronuncia della frase di attivazione. Il difetto riguarda solo gli esemplari di prova per le recensioni e Google ha disattivato l’opzione di attivazione tramite il pannello tattile difettoso.

Ma il problema di fondo rimane: questo dispositivo di Google, come tutti gli altri del suo genere che rispondono ai comandi vocali (per esempio Echo di Amazon, certe “smart TV” e Siri), deve per forza avere un microfono costantemente attivo e in ascolto, in modo da poter reagire quando l‘utente pronuncia la frase di attivazione. Quando questo avviene, i suoni successivi devono essere registrati e inviati ai server della casa produttrice (in questo caso a quelli di Google), perché è lì che vengono analizzati, decifrati, eseguiti e custoditi: non viene effettuata alcuna elaborazione locale. In questo caso il difetto di fabbricazione ha fatto in modo che a Google arrivasse per errore tutto quello che veniva detto nell’abitazione.

Non so voi, ma l’idea di mettermi in casa, a spese mie, un microfono connesso a Internet che ascolta tutto quello che dico e capta anche i rumori delle altre attività che avvengono tra le mura domestiche continua a sembrarmi spettacolarmente stupida. Specialmente se si considera che tutto questo viene fatto semplicemente per evitare all’utente di dover premere un semplice pulsante di attivazione del microfono.

Giusto per capirci: considerate che Russakovskii aveva installato il suo Google Home Mini in bagno.

Fonte: Naked Security.

Scritto da Paolo Attivissimo per il blog Il Disinformatico. Ripubblicabile liberamente se viene inclusa questa dicitura (dettagli). Sono ben accette le donazioni Paypal.

Podcast del Disinformatico del 2017/10/27

Ottobre 27, 2017 13:03È disponibile per lo scaricamento il podcast della puntata di oggi del Disinformatico della Radiotelevisione Svizzera. Buon ascolto!

Scritto da Paolo Attivissimo per il blog Il Disinformatico. Ripubblicabile liberamente se viene inclusa questa dicitura (dettagli). Sono ben accette le donazioni Paypal.

iPhone X, Apple spiega i limiti del riconoscimento facciale

Ottobre 27, 2017 7:50Apple ha pubblicato un documento che spiega in dettaglio il funzionamento di Face ID, il sistema di riconoscimento facciale incorporato nel suo nuovo smartphone di punta, l’iPhone X.Secondo Apple, il sistema funziona benissimo nelle situazioni normali, in cui un malintenzionato o ficcanaso generico tenta di sbloccare abusivamente lo smartphone, ma va in crisi con i gemelli, con i fratelli o le sorelle che si somigliano, con i sosia e con i volti dei bambini fino a circa 13 anni, perché crescono e cambiano continuamente.

Va detto che lo smartphone di Apple chiede comunque in molte occasioni un PIN per sbloccarlo e che il suo riconoscimento facciale può essere disabilitato.

Più in generale, ogni sistema di riconoscimento dei volti deve gestire una sfida davvero impegnativa: mentre un lettore d’impronte digitali ha a che fare soltanto con polpastrelli, che non cambiano forma in continuazione, il riconoscimento facciale deve tenere conto di tantissime variabili (per esempio acconciature, cappelli, sciarpe, occhiali da vista e da sole, trucco e lenti a contatto) e deve funzionare al chiuso e all’aperto e anche nell’oscurità. Apple precisa che ha aggiunto una rete neurale apposita per riconoscere i tentativi di raggiro basati su fotografie o maschere.

Infine, secondo il documento di Apple, i dati raccolti da Face ID non lasciano mai il telefonino e non vengono salvati su iCloud o altrove.

Fonte: Naked Security.

Scritto da Paolo Attivissimo per il blog Il Disinformatico. Ripubblicabile liberamente se viene inclusa questa dicitura (dettagli). Sono ben accette le donazioni Paypal.

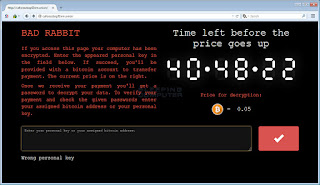

Attenti a Bad Rabbit, il “coniglio malefico”

Ottobre 27, 2017 7:28Da qualche giorno è in circolazione un nuovo attacco informatico, denominato dai suoi creatori Bad Rabbit, che si basa sullo schema consueto del ransomware: la vittima si trova con il computer bloccato e con i propri dati cifrati e inaccessibili, e per riaverli deve pagare un riscatto.L’attacco ha fatto vittime principalmente in Russia e Ucraìna, ma ci sono segnalazioni anche in altri paesi, come Germania, Turchia, Polonia e Corea del Sud. L’agenzia di stampa russa Interfax, l’aeroporto internazionale di Odessa e la metropolitana di Kiev hanno subìto a lungo la paralisi causata da questo ransomware, insieme a molte altre organizzazioni.

Le vittime si infettano perché girando su Internet si imbattono in siti che visualizzano un falso avviso di aggiornamento di Adobe Flash. In realtà il finto aggiornamento è il malware Bad Rabbit, che viene così installato sui computer di chi cade nella trappola.

L’infezione ha effetto soltanto sui sistemi Windows ed è in grado di diffondersi da un computer all’altro della rete locale, per cui in un’azienda basta che se ne infetti uno per mettere a rischio tutti gli altri.

Difendersi è abbastanza semplice: ignorate le richieste di qualunque sito che vi chiede di aggiornare Flash, e andate invece al sito autentico di Adobe Flash per vedere se davvero avete bisogno di aggiornarlo. Inoltre i principali antivirus, se aggiornati, riconoscono e bloccano Bad Rabbit. Se non usate Windows, Bad Rabbit non ha effetto diretto su di voi, ma può averlo sui servizi che usate, se sono basati su Windows.

La prevenzione è fondamentale, anche perché al momento non risulta che ci sia il modo di decifrare i dati una volta che sono stati cifrati da Bad Rabbit e pagare il riscatto, oltre a essere sconsigliabile perché incentiva i criminali a fare altri attacchi, non offre nessuna garanzia che i dati vengano sbloccati. Quindi fate un backup dei vostri dati e tenetelo scollegato dalla rete; installate gli aggiornamenti dei vostri sistemi operativi e delle applicazioni andando presso i loro siti ufficiali; e usate password di rete non ovvie, perché Bad Rabbit conosce quelle più diffuse.

Fonti: ZDNet, BleepingComputer, TechCrunch, Sophos.

Scritto da Paolo Attivissimo per il blog Il Disinformatico. Ripubblicabile liberamente se viene inclusa questa dicitura (dettagli). Sono ben accette le donazioni Paypal.

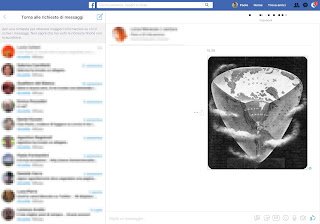

Facebook, allarme per allegati “pubblici” su Messenger

Ottobre 27, 2017 7:13Mi sono arrivate parecchie segnalazioni di un articolo pubblicato su Medium.com che mette in guardia contro un possibile rischio nell’uso di Facebook Messenger. Gli allegati condivisi nelle chat private di Messenger, secondo l’articolo, sarebbero in realtà pubblici.Premesso che se state usando un social network di qualunque genere per conversazioni riservate state usando lo strumento sbagliato, il problema segnalato dall’articolo di Medium.com è reale, ma con alcune limitazioni.

È vero che è possibile mandare a chiunque un link ad un allegato che è stato condiviso in una chat di Messenger e che chiunque lo potrà usare, almeno temporaneamente, per scaricare l’allegato. Questo fenomeno deriva dal modo in cui funziona Facebook, che si appoggia a una rete esterna (content delivery network o CDN) per gestire il proprio colossale traffico di dati. Ogni allegato Messenger ha quindi un URL (indirizzo) che inizia con cdn.fbsbx.com (non con facebook.com), e quell’URL non è soggetto alle restrizioni d’accesso di Facebook.

Per esempio, se invio con Messenger un allegato, come mostrato qui sotto, mi basta fare clic destro sull’immagine e scegliere Copia indirizzo (o l’equivalente nel vostro computer) per ottenere il link dell’immagine stessa, che è questo ed è pubblicamente accessibile (provateci, se volete).

Il fenomeno è simile a quello delle foto “private” di Facebook che segnalavo nel 2014 e ha grosso modo le stesse limitazioni: in particolare, si può sfruttare solo se qualcuno dei partecipanti allo scambio “privato” manda ad altri o pubblica in Rete il link all’allegato. Questo capita spesso, per esempio per dimostrare che un documento o una foto è realmente presente sul social network. L’importante è saperlo e regolarsi di conseguenza.

O più in generale, si può decidere che una rete che ha nel nome social non è un posto per cose private, altrimenti si chiamerebbe private network.

Scritto da Paolo Attivissimo per il blog Il Disinformatico. Ripubblicabile liberamente se viene inclusa questa dicitura (dettagli). Sono ben accette le donazioni Paypal.