Che ci fa un cervo immortale in GTA?

25 de Março de 2016, 7:45 Quando i videogiochi sono sofisticati e complessi offrono opportunità spesso inimmaginabili persino per i loro creatori. GTA (Grand Theft Auto) è noto a molti per le sue scene molto violente (comprese torture e violenze sessuali), ma c’è chi lo usa per fare arte: o perlomeno per fare qualcosa che molti considerano arte.

Quando i videogiochi sono sofisticati e complessi offrono opportunità spesso inimmaginabili persino per i loro creatori. GTA (Grand Theft Auto) è noto a molti per le sue scene molto violente (comprese torture e violenze sessuali), ma c’è chi lo usa per fare arte: o perlomeno per fare qualcosa che molti considerano arte.

Un artista, Brent Watanabe, ha creato nella propria versione di GTA un cervo virtuale e lo ha reso invulnerabile e capace di teletrasportarsi da un luogo all’altro della città immaginaria, San Andreas, nella quale è ambientato il gioco, e poi ha lasciato il gioco libero di svilupparsi da solo tramite l’intelligenza artificiale che comanda i vari personaggi e mettendo online in tempo reale i risultati in streaming video su Twitch.tv. Risultato: oltre 200.000 spettatori. Questa è Internet.

DJ mette online senza protezioni il suo mixer su PC: indovinate che succede

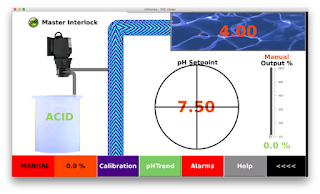

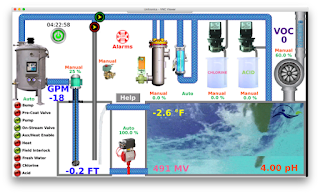

25 de Março de 2016, 4:28 Ci sono ancora tanti, troppi tecnici informatici che non hanno capito che mettere online un computer per poterlo comandare a distanza è una gran comodità, ma che non proteggerlo con una password e confidare invece nel fatto che nessuno al di fuori di lui (o lei) ne conosce l’indirizzo IP è una pessima idea. È una pessima idea perché esistono servizi automatici di ricerca, come Shodan, che esplorano sistematicamente tutti gli indirizzi IP di Internet e quando trovano un computer o un altro dispositivo accessibile lo segnalano pubblicamente. A quel punto il dispositivo è alla mercé del primo che passa.

Ci sono ancora tanti, troppi tecnici informatici che non hanno capito che mettere online un computer per poterlo comandare a distanza è una gran comodità, ma che non proteggerlo con una password e confidare invece nel fatto che nessuno al di fuori di lui (o lei) ne conosce l’indirizzo IP è una pessima idea. È una pessima idea perché esistono servizi automatici di ricerca, come Shodan, che esplorano sistematicamente tutti gli indirizzi IP di Internet e quando trovano un computer o un altro dispositivo accessibile lo segnalano pubblicamente. A quel punto il dispositivo è alla mercé del primo che passa.

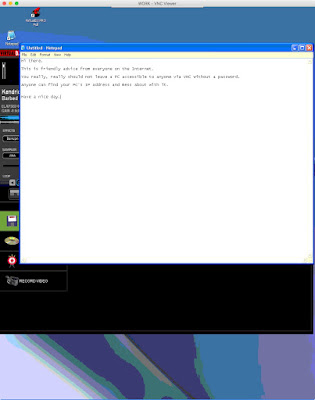

Qualche sera fa ho trovato su Shodan un PC Windows che faceva girare Virtual DJ (un programma che fa da mixer per DJ da discoteca). Incuriosito, l’ho tenuto sotto osservazione per un po’ in un angolo del mio monitor e mi sono accorto che non solo era visibile via Internet da chiunque senza dover digitare alcuna password, ma era comandabile. Era sufficiente immettere il suo indirizzo IP in una normale applicazione per la manutenzione remota, come VNC, per vedere cosa faceva il DJ e soprattutto per interferire con il suo lavoro, spegnendogli l’applicazione, cambiandogli a casaccio i brani o andando a sfogliare le cartelle contenenti immagini e altri dati personali. Che è quello che stavano facendo in tanti, con conseguente disperazione del DJ che vedeva che il computer sembrava posseduto e pazientemente cercava di rimettere a posto le cose dopo ogni incursione.

Così ho provato ad aiutarlo: non potendo rintracciare le sue coordinate di mail o telefono senza frugare nei suoi dati personali, ho lanciato Blocco Note sul suo PC e gli ho lasciato un messaggio sullo schermo.

“Ehilà, questo è un consiglio amichevole da parte di tutti su Internet. Non dovresti lasciare un PC accessibile a chiunque tramite VNC senza una password. Chiunque può trovare l’indirizzo IP del tuo PC e pasticciarci. Buona giornata.”

Sono passate alcune ore e il computer è rimasto accessibile. Per fortuna gli altri visitatori, vedendo il mio messaggio, hanno lasciato in pace il computer: un raro momento di galateo in Rete. Ma c’era il rischio che qualcuno meno rispettoso facesse devastazioni, per cui ho insistito.

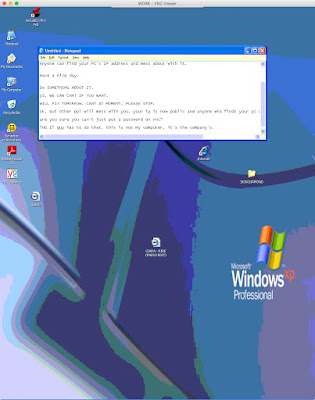

“FAI QUALCOSA”, gli ho scritto. A quel punto il DJ si è reso conto che il computer non era posseduto dal demonio (o da un driver bislacco di Windows) ma che un altro essere umano stava cercando di comunicare con lui scrivendo dentro Blocco Note e ha capito che poteva usare l’applicazione come sistema di chat improvvisato. Ha digitato qualche lettera e l'ho incoraggiato: “Sì, possiamo chattare se vuoi”. La sua risposta: “Sistemerò domani. Al momento non posso. Per favore smetti.”

Gli scritto che io lo avrei lasciato in pace, ma che altri avrebbero potuto continuare a far danni se non decideva di mettere una password di protezione. Mi ha risposto che il computer non era il suo, era della ditta, e che queste cose doveva farle il tecnico informatico. Che, mi è venuto da pensare, sta decisamente rubando lo stipendio se è così stupido da impostare un PC per la manutenzione remota senza mettergli almeno uno straccio di password.

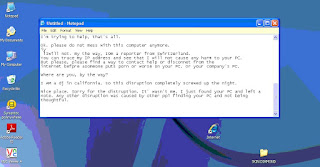

Abbiamo chattato ancora un po'. Mi sono presentato e lui mi ha raccontato che è un DJ in California e che le incursioni degli internauti che trovavano il suo PC incustodito gli avevano “completamente mandato a p****e la serata”. Gli ho spiegato che non ero stato io.

Pochi minuti dopo ho visto che è stata finalmente impostata una password sulla sessione di controllo remoto del PC e da quel momento il computer non è più stato accessibile. Un utente salvato, anche se in maniera un po’ brutale, ma quanti altri computer ben più delicati sono in queste stesse condizioni? A giudicare dai risultati pubblicati su Twitter, tantissimi. Ecco due esempi fra i tanti che chiunque può trovare con Shodan o altri mezzi:

Se avete computer in gestione remota via Internet, imparate dalle disavventure del DJ californiano e proteggeteli almeno con una password e con una sessione cifrata, come descritto nel manuale di VNC. Non fate l’errore di pensare che un indirizzo IP sia un segreto.

La bufala di Mason Wells, ragazzo “scampato a tre attentati”

24 de Março de 2016, 7:42 Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi piace, potete incoraggiarmi a scrivere ancora (anche con un microabbonamento).

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi piace, potete incoraggiarmi a scrivere ancora (anche con un microabbonamento).

L’agenzia di stampa AGI titola “Mason Wells, il mormone scampato a tre attentati”. Il ragazzo, dice AGI, è rimasto ferito nell’attentato di Buxelles del 22 marzo, “era presente all’attentato del 2013 alla maratona di Boston” ed “era anche a Parigi il 13 novembre” (del 2015, data degli attentati parigini).

Tantissime testate giornalistiche italiane ripetono la notizia a pappagallo: Il Mattino, Huffington Post (“Mason Wells, ferito durante l'attentato di Bruxelles, è scampato ad altri 2 attacchi terroristici a Parigi e Boston”), TGCom24, QuotidianoNet, eccetera. Ma è una bufala.

Qual è infatti la straordinaria tecnica usata da Mason Wells per sopravvivere a ben tre attentati? Semplice: basta non esserci. Wells è sì rimasto ferito seriamente nell’attentato di Bruxelles, ma al momento dell’attentato a Boston era a un isolato di distanza e in occasione di quelli di Parigi era a due ore di distanza dalla città. È scritto chiaramente nell’articolo della ABC che è la fonte originale della notizia.

Chad Wells says he and his son were only a block from the Boston marathon bombing in 2013. They went to watch his wife run the race. None of them was injured, but they felt the ground shake.

The younger Wells also was two hours away from Paris during a series of attacks in the city last November.

Non c’è, insomma, alcuna incredibile coincidenza, perché due dei tre eventi descritti non sono successi. A questa stregua è davvero facile essere “scampati” a degli attentati, come nota Butac.it. Se i giornalisti controllassero le fonti prima di scrivere, eviterebbero di pubblicare cretinate come questa, che sono un insulto a chi è davvero rimasto coinvolto negli attentati. Ma la storia di Mason Wells è la classica notizia emotivamente consolatoria che si tira fuori regolarmente quando c’è un attentato e allora si abbassa la guardia. Tanto l’importante è che la gente clicchi sul link o compri il giornale. Informarla veramente? Un optional.

Fonti aggiuntive: Snopes.com.

Attentati di Bruxelles, immagini-bufala e complottisti sciacalli

23 de Março de 2016, 12:47Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi piace, potete incoraggiarmi a scrivere ancora (anche con un microabbonamento).

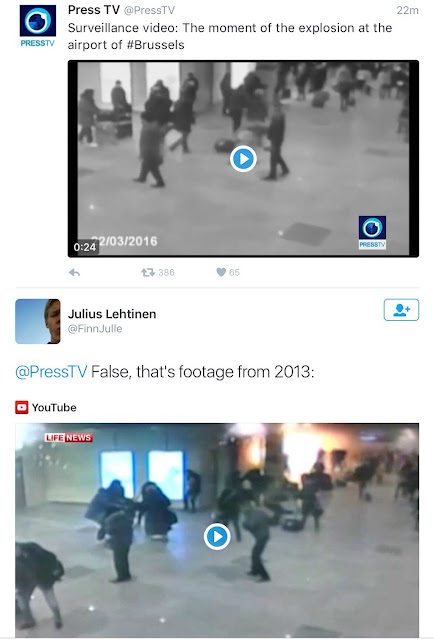

Come al solito, anche per gli attentati di Bruxelles di ieri è esplosa la mania di pubblicare qualunque immagine senza verificarne la fonte. Non è soltanto superficialità: è molto chiaramente voglia di guadagnare clic e quindi far soldi su un tragedia.

Per fortuna ci sono dei debunker che cercano di contrastare il fenomeno, come in questo caso: una manciata di minuti dopo gli attentati PressTV ne pubblica già un video, dichiarando che si tratta di una ripresa tratta da una telecamera di sorveglianza dell’aeroporto di Bruxelles nel momento dell’esplosione, ma ben presto arriva @FinnJulle a sbugiardarlo: è infatti un video che risale al 2013. Notate la data aggiunta in sovrimpressione, a conferma che si tratta di una falsificazione intenzionale e non di un equivoco.

Questo video falso è stato pubblicato anche da varie testate giornalistiche italiane: Il Giornale lo propone ancora adesso come se fosse autentico, mentre le altre l’hanno rimosso.

Un altro esempio di false immagini e riprese video riguardanti gli attentati di Bruxelles e spacciate per vere anche da testate giornalistiche estere è su Snopes.com. Il vizietto di pubblicare qualunque cosa purché faccia scoop, insomma, è assai diffuso.

Il debunking richiede tempo e bravura e non tutti possono fermarsi a fare ricerche su ogni immagine, ma tutti noi possiamo contribuire a contrastare questo sciacallaggio evitando di cliccare, inoltrare e retweetare qualunque immagine non autenticata; nel dubbio, meglio non inoltrarne nessuna, neanche quelle pubblicate dalle testate giornalistiche, anche per non incoraggiare il voyeurismo macabro che riemerge sempre in queste occasioni.

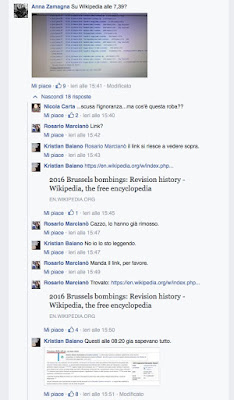

Naturalmente anche i complottisti non hanno colto una buona occasione per starsene dignitosamente zitti e hanno rigurgitato in Rete i propri deliri. Di solito non perdo tempo a segnalarli, ma faccio un’eccezione per un caso particolarmente patetico che dimostra eloquentemente come ragionano i complottisti: David Puente segnala che sul profilo Facebook di Rosario Marcianò (sostenitore del complotto delle “scie chimiche”) è stata infatti annunciata la clamorosa “scoperta” che Wikipedia sapeva già tutto degli attentati prima che avvenissero (“Questi alle 08:20 gia [sic] sapevano tutto”).

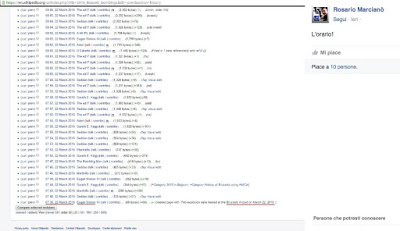

Marcianò incalza, frugando nella cronologia di Wikipedia, e sottolinea una rivelazione:

Marcianò, a quanto pare, non si rende conto che c'è una spiegazione banalissima: Wikipedia usa come orario il GMT, che attualmente è un’ora indietro rispetto all’ora italiana o di Bruxelles, e quindi non ha anticipato un bel niente.

Chissà se adesso i giornalisti che hanno invitato Marcianò in televisione e le amministrazioni comunali che hanno dato il patrocinio o il sostegno alle sue conferenze capiranno a chi hanno regalato un pulpito e un megafono.

Podcast del Disinformatico del 2016/03/18

18 de Março de 2016, 12:23È disponibile per lo scaricamento il podcast della puntata di oggi del Disinformatico della Radiotelevisione Svizzera. Buon ascolto!