Se in casa ti suona l’allarme nucleare, controlla le password delle tue telecamere

25 de Janeiro de 2019, 6:10Continua la carrellata di disavventure degli utenti incauti che installano telecamere di sorveglianza o campanelli Nest e le configurano maldestramente.Dopo l’hacker cortese che entra nella telecamera Nest e parla al proprietario per spiegargli come configurarla correttamente, Wired.com segnala che nei giorni scorsi decine di proprietari di queste telecamere hanno sentito “una voce incorporea che insisteva affinché si iscrivessero al canale Youtube di PewDiePie”.

Motherboard ha pubblicato un video con la dimostrazione di un attacco di questo tipo da parte di un intruso che ha trovato circa 300 telecamere vulnerabili nel giro di pochi minuti ed è riuscito a trovare le password di circa 4000 account Nest.

Domenica scorsa una famiglia californiana ha sentito in casa l’allarme nucleare che avvisava, in tutta serietà, che tre missili nordcoreani stavano per cadere su tre città americane ed è stata presa dal panico finché si è resa conto che l’allarme proveniva non dal televisore ma dalle telecamerine di casa.

A dicembre scorso una coppia è saltata giù dal letto quando ha sentito una voce sconosciuta dire parolacce nella cameretta del figlio e poi minacciare di rapirlo.

A ottobre 2018 qualcuno ha iniziato a parlare tramite una telecamera Nest con un bambino di cinque anni, chiedendogli se avesse preso lo scuolabus per tornare a casa e con quali giocattoli stesse giocando e intimandogli di stare zitto quando il bambino, saggiamente, ha chiamato la madre.

Non c’è niente di particolarmente vulnerabile nelle telecamere Nest: semplicemente sono fra le più vendute e quindi è inevitabile che siano coinvolte spesso in violazioni di sicurezza e privacy come queste. Il problema, come capita sovente in informatica, è l’utente.

L’utente che pensa “tanto non ho niente da nascondere” oppure “ma chi vuoi che prenda di mira proprio me, e anche se lo facessero cosa potrebbero fare?” e quindi usa per le proprie telecamere domestiche la stessa password che usa altrove e non attiva l’autenticazione a due fattori. Beh, questi sono solo alcuni esempi di quello che si può fare. Oltre, naturalmente, ad avere sconosciuti che vi guardano e ascoltano in casa.

Storia di un attacco informatico a una banca: quanto conta la psicologia

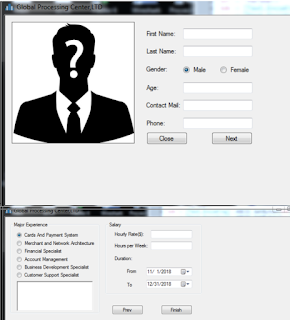

25 de Janeiro de 2019, 6:10Redbanc, la società che gestisce la rete interbancaria dei bancomat in Cile, è stata attaccata, probabilmente da intrusi legati a un governo straniero, con una tecnica che è meglio conoscere per evitare di esserne vittima.Tutto è cominciato con un annuncio su LinkedIn che offriva posti di lavoro per sviluppatori. Un dipendente di Redbanc ha risposto all’annuncio e ha tenuto un colloquio preliminare via Skype con l’azienda che aveva pubblicato l’offerta di lavoro. Durante il colloquio, gli interlocutori hanno inviato via Skype al dipendente un link a un file denominato ApplicationPDF.exe. Il dipendente lo ha aperto.

Il nome del file faceva pensare a un modulo da compilare, e in effetti sullo schermo del dipendente è comparsa una finestra di dialogo nella quale immettere i suoi dati, ma si trattava in realtà di un malware, PowerRatankba, descritto in dettaglio dalla società di sicurezza informatica Flashpoint.

Il dipendente ha eseguito il malware su un computer collegato alla rete di Redbanc, dandogli così la possibilità di esplorare in lungo e in largo la rete aziendale. Dopo qualche tempo la sicurezza interna dell’azienda ha scoperto l’intrusione e l’ha bloccata, ma ha dovuto annunciare pubblicamente il misfatto, con grave imbarazzo e una pessima figura.

L’aspetto interessante di questo attacco è il canale usato per recapitare il malware: se fosse stato il solito allegato a una mail, probabilmente il dipendente si sarebbe insospettito, perché ormai è noto che gli allegati alle mail possono essere pericolosi. Ma un colloquio via Skype ha invece stabilito un rapporto personale e ha messo il dipendente sotto pressione psicologica: chi se la sentirebbe, durante un colloquio per un possibile nuovo impiego, di esprimere dubbi sulla credibilità dell’azienda interlocutrice e rifiutarsi di compilare un modulo? Tutto questo ha abbassato le difese del malcapitato. Siate prudenti, specialmente se lavorate in un settore vitale come quello dei sistemi bancari.

Criminale incastrato dallo smartwatch

25 de Janeiro de 2019, 6:10Racconto spesso storie di onesti cittadini la cui privacy o sicurezza viene messa in pericolo dalla disseminazione disattenta di dati personali attraverso i loro dispositivi digitali, ma stavolta è diverso.Un uomo di 38 anni responsabile di due omicidi nel Regno Unito è stato incastrato dai dati del suo orologio GPS Garmin Forerunner 10.

La polizia aveva già sospetti sull’uomo. Durante una perquisizione in casa sua, ha sequestrato lo smartwatch, che è stato analizzato da un perito. I dati di geolocalizzazione del Garmin hanno dimostrato che l‘uomo era stato nelle vicinanze della casa della vittima il 29 aprile 2015, due mesi prima dell’omicidio, presumibilmente per un sopralluogo.

L’orologio ha permesso di ricostruire il viaggio dell’omicida dalla propria casa fino al luogo del delitto, il suo appostamento per attendere la vittima e il suo percorso di fuga. I dati raccolti dallo smartwatch includevano naturalmente gli orari e anche le velocità, che hanno permesso di capire che l’omicida si spostava probabilmente in bicicletta e a piedi per essere più anonimo. Non è bastato.

L’assassino è stato processato e condannato all’ergastolo.

AGI: Zuckerberg uccideva le capre con un “teaser”. Che è una “pistola laser”

24 de Janeiro de 2019, 9:34Agi.it stamattina titola così: “Jack Dorsey ha raccontato della capra uccisa da Zuckerberg con un teaser”. Nel testo l‘errore viene ripetuto, quindi non si tratta di un refuso scappato per caso, e il Taser (non teaser) viene descritto come “una pistola laser”. Ma il Taser non usa laser: usa una scossa elettrica.

Questo è il giornalismo che dovrebbe informarci su cosa succede nel mondo? Sarebbe bello se lo facesse qualcuno che avesse una vaga idea delle cose di cui scrive.

Screenshot:

Copia permanente: http://archive.is/w1cKO. Ho avvisato AGI.

12:35. Dopo la segnalazione, AGI ha corretto teaser, scusandosi pubblicamente, ma ha lasciato la “pistola laser”.

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

Twitter, cronologia commutabile

23 de Janeiro de 2019, 18:09In breve: in Twitter si può scegliere se vedere tutti i tweet, in ordine cronologico, oppure secondo un algoritmo di popolarità che molti utenti trovano piuttosto bislacco e irritante.

Per l’app iOS, si può commutare fra una modalità e l’altra toccando l’icona della stellina luccicante in alto a destra nella schermata Home.

Per l’app Android, scegliete Impostazioni e privacy - Preferenze contenuti - Cronologia, poi attivate o disattivate Mostrami i migliori tweet per primi.

Fonti: Buzzfeed, Gizmodo, Buzzfeed.

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.