Mail di porno-estorsione, versione italiana: siamo ai saldi

December 7, 2018 8:39Da due lettori, Elena e Giuseppe, mi arriva la segnalazione della versione italiana della mail-bluff che chiede soldi per non divulgare un video che sarebbe stato ripreso violando il computer della vittima mentre visitava siti pornografici. Gira ormai da mesi in altre lingue, e confermo che si tratta di un tentativo fatto alla cieca e che il fatto che il mittente apparente sia la casella di mail della vittima non è sintomo di una violazione della casella:

Oggetto: [omissis] e stato violato! Cambia la tua password immediatamente!

Ti saluto!

Ho brutte notizie per te.

22/06/2018 - in questo giorno ho hackerato il tuo sistema operativo e ottenuto l'accesso completo al tuo account giael@sunrise.ch.

Come era:

Nel software del router attraverso il quale sei andato online, c'era una vulnerabilità.

Ho prima hackerato questo router e inserito il mio codice dannoso su di esso.

Quando sei entrato in Internet, il mio trojan è stato installato sul sistema operativo del tuo dispositivo.

Successivamente, ho scaricato tutti i dati del tuo disco (ho tutta la tua rubrica, la cronologia dei siti di visualizzazione, tutti i file, i numeri di telefono e gli indirizzi di tutti i tuoi contatti).

Volevo bloccare il tuo dispositivo e chiedere un po 'di soldi per sbloccarlo.

Ma ho visto i siti che visiti regolarmente e sono rimasto scioccato dalle tue risorse preferite.

Sto parlando di siti per adulti.

Voglio dire: sei un grande pervertito. Hai una fantasia sfrenata!

Dopo ciò mi è venuta un'idea.

Ho fatto uno screenshot del sito web intimo in cui ti diverti (sai cosa intendo, giusto?).

Dopo di che ho scattato foto dei tuoi divertimenti (usando la fotocamera del tuo dispositivo). Si è rivelato magnificamente!

Sono fermamente convinto che non ti piacerebbe mostrare queste immagini ai tuoi parenti, amici o colleghi.

Penso che 251€ sia una piccola somma per il mio silenzio.

Inoltre, ho passato molto tempo su di te!

Accetto solo soldi in Bitcoin!

Il mio portafoglio BTC: 1NWybUp8ZJXKyDg2DR5MaePspforMPYbM3

Non sai come inviare Bitcoin?

In qualsiasi motore di ricerca scrivi "come inviare denaro al portafoglio BTC".

È più facile che inviare denaro a una carta di credito!

Per il pagamento hai poco più di due giorni (esattamente 50 ore).

Non preoccuparti, il timer inizierà nel momento in cui apri questa lettera. Sì, sì .. è già iniziato!

Dopo il pagamento, il mio virus e le foto sporche con te si autodistruggono automaticamente.

Si prega di notare, se non ricevo l'importo specificato da te, il tuo dispositivo verrà bloccato e tutti i tuoi contatti riceveranno una foto con le tue "gioie".

Voglio che tu sia prudente.

- Non cercare di trovare e distruggere il mio virus! (Tutti i tuoi dati sono già stati caricati su un server remoto)

- Non provare a contattarmi (non è fattibile, ti ho inviato una email dal tuo account)

- Vari servizi di sicurezza non ti aiuteranno; la formattazione di un disco o la distruzione di un dispositivo non saranno d'aiuto, dal momento che i tuoi dati sono già su un server remoto.

P.S. Ti garantisco che non ti disturberò di nuovo dopo il pagamento, dal momento che non sei l'unica vittima di queste circostanze.

Questo è un codice d'onore degli hacker.

D'ora in poi, ti consiglio di usare buoni antivirus e aggiornarli regolarmente (più volte al giorno)!

Non essere arrabbiato con me, ognuno ha la propria occupazione.

Addio.

Rispetto ai primi tempi, quando la richiesta di denaro ammontava a due o tremila euro in Bitcoin, i prezzi sono in discesa rapidissima. Ormai l’idea è stata copiata da molti aspiranti truffatori. Continuate pure a cestinarla.

Facebook propone gente che hai semplicemente incrociato

December 7, 2018 5:59Rispondo a una domanda arrivata da una lettrice, Maria Elena, che si chiede se questo post letto su Facebook è credibile:“Ieri sono stata a scuola ad udienze, per due ore circa sono stata seduta di fronte ad una mamma ed a fianco ad un papà che attendevano le udienze assieme a me, nel mezzo di una ressa incredibile. Abbiamo riso, scherzato e chiacchierato parecchio, ma senza MAI presentarci, d’altronde eravamo SOLO genitori in coda.

STAMATTINA Facebook guarda caso mi presenta i suoi soliti suggerimenti di amicizia e chi mi propone?? LORO!! LORO DIAMINE!!!

Ma...??

Sottolineo che ho la geolocalizzazione disattivata. Giuro che non conoscevo ne i loro nomi ne nulla e non ho MAI aperto Facebook in quel tempo...”

Sì, è perfettamente credibile. Ne avevo citato alcuni casi in questo mio articolo del 2016. Facebook usa ogni sorta di espediente per proporci nuovi “amici” e quindi farci passare più tempo sul social network, e in questo caso è presumibile che riesca a dedurre che siamo in un certo luogo a una certa ora anche a geolocalizzazione spenta perché sa quali Wi-Fi sono visibili ai telefonini degli utenti, anche se gli utenti non si collegano ai Wi-Fi in questione.

Il mio suggerimento per chi trova inaccettabile questo tipo di sorveglianza è semplicemente disinstallare Facebook dal telefonino ed eventualmente decidere di eliminare permanentemente il proprio profilo (le istruzioni sono qui). Del resto, a giudicare dai miei sondaggi informali nelle scuole, Facebook è già ignorato dalla stragrande maggioranza degli studenti delle scuole medie.

Caos e insurrezione su Tumblr

December 7, 2018 5:45Tumblr ha annunciato che dal 17 dicembre prossimo verranno banditi tutti i contenuti ritenuti “per adulti”, dopo anni di ampia tolleranza che ne avevano fatto, fra l’altro, un rifugio per molti utenti che volevano evitare la pornografia commerciale e i suoi cliché e cercavano invece un luogo sicuro nel quale esprimere senza tabù e senza essere giudicati le proprie opinioni e visioni su argomenti altrove vietati. Uno studio del CNR di Pisa ha rilevato che le donne giovani sono fra le principali creatrici e frequentatrici di Tumblr.La scelta è probabilmente legata al fatto che poche settimane fa Apple ha rimosso l’app di Tumblr dall’App Store per iOS in seguito alla scoperta di contenuti pedopornografici su Tumblr. L’app è rimasta disponibile su Google Play.

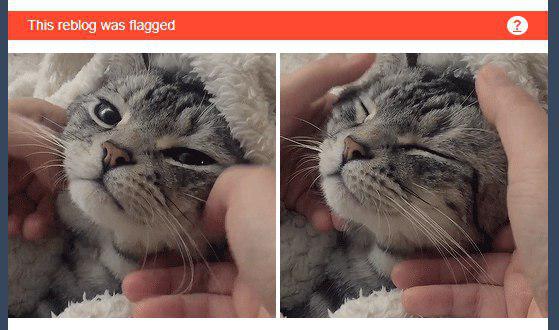

La decisione in sé può far discutere, ma la modalità usata per realizzarla è sicuramente un flop informatico di dimensioni spettacolari: il sistema di “intelligenza artificiale” adoperato per riconoscere i contenuti non più accettabili sta segnalando come inaccettabile ogni sorta di immagine assolutamente non pornografica e lasciando passare altre immagini estremamente esplicite. Ecco alcuni esempi:

Ne trovate altri qui, qui, qui e qui, dove si segnala che persino l’annuncio delle nuove regole da parte di Tumblr è stato etichettato come inaccettabile. Una dimostrazione perfetta del concetto che già è difficile per gli esseri umani decidere la differenza fra arte e pornografia, figuriamoci per un sistema di machine learning usato al posto di moderatori umani nella vana speranza di risparmiare soldi.

Su Twitter potete seguire l’hashtag #toosexyfortumblr.

Per ora la segnalazione è appellabile, ma stando agli utenti lo staff di Tumblr che dovrebbe vagliare i casi sta facendo più che altro confusione e discriminazione (i contenuti nazisti, per esempio, passano indisturbati).

Il risultato è, a giudicare dal calo del traffico su Tumblr (di proprietà di Verizon tramite Oath Inc), una fuga in massa degli utenti verso altri siti come Pillowfort.io:

Per il 17 dicembre è stata proposta una protesta di massa: 24 ore di inattività totale da parte degli utenti di Tumblr. Staremo a vedere.

Fonti: Wired, BBC, Wired.

Automobilisti elettrici alla RSI

December 7, 2018 4:53Ieri sera è andato in onda alla Radiotelevisione Svizzera un programma, Falò, dedicato interamente ai pro e contro delle auto elettriche, con un confronto critico fra la situazione svizzera e quella norvegese e alcune storie di automobilisti elettrici, non sempre contenti della propria scelta. Informarsi bene, prima di fare questa scelta, si rivela fondamentale.

Ci trovate anche il debutto televisivo della mia piccola ELSA e la sintesi dei punti di pareggio economici delle varie fasce di auto elettriche rispetto agli equivalenti a benzina.

Spero di trovare il tempo di raccontare in dettaglio i retroscena della puntata: nel frattempo, buona visione.

500 milioni di account rubati a Marriott, Sheraton e altre catene di alberghi

December 6, 2018 22:38Il furto dei dati di circa 500 milioni di clienti degli alberghi della catena internazionale Marriott, che include anche altri marchi noti (come per esempio Sheraton, Westin, Element, Aloft, The Luxury Collection, Tribute Portfolio, Le Méridien, Four Points e altri ancora), è il secondo più grande di tutti i tempi per numero di persone colpite. Al primo posto c’è il furto subìto da Yahoo nel 2013, quando furono trafugati i dati di tre miliardi di account.Ma che cosa se ne fanno, esattamente, i criminali di questi dati?

A prima vista l’archivio dei clienti di una catena d’alberghi non sembra particolarmente allettante, visto che oltretutto sembra per ora che i dati delle carte di credito dei clienti Marriott non siano stati violati. Ma in realtà anche gli altri dati sottratti hanno un valore notevole: nomi e cognomi, indirizzi di mail, numeri di telefono, numeri di passaporto, date di nascita e date di partenza e arrivo possono infatti essere usati per moltissime truffe informatiche.

Le più ovvie sono quelle che contattano la vittima, via mail o per telefono, spacciandosi per il servizio clienti della catena alberghiera e offrendo un rimborso da versare sulla carta di credito, se la vittima è così gentile da fornirne il numero e il codice di sicurezza. Questo genere di raggiro è estremamente convincente se viene accompagnato da così tanti dati personali: chi altro, se non l’albergo, saprebbe per esempio le date di arrivo e di partenza?

È vero che molte persone fiuteranno comunque il tranello, ma nella massa ci sarà sempre qualcuno che abboccherà. E qui la massa è grande: con cinquecento milioni di bersagli, anche un successo ogni mille tentativi frutterà cinquecentomila carte di credito di persone economicamente ben dotate, e i tentativi possono essere completamente automatici.

Ci sono anche truffe meno ovvie: per esempio, molti utenti usano la stessa password dappertutto, per cui quella che hanno usato per prenotare camere presso questa catena è quella che usano anche per la mail o per i social network. Accedere alla mail aziendale di qualcuno permetterebbe di mandare istruzioni di lavoro fasulle, come un cambio di conto corrente su cui pagare un fornitore, in modo che il pagamento finisca sul conto dei criminali. Accedere a un account su un social network consentirebbe di trovare foto imbarazzanti da usare per estorsioni e ricatti oppure permetterebbe di fare spamming.

Ma c’è anche un altro modo per sfruttare dati alberghieri rubati: i numeri dei passaporti possono essere usati per creare passaporti falsi o per aprire conti correnti spacciandosi per le vittime. Lo spionaggio governativo ne può approfittare per sorvegliare gli spostamenti dei funzionari dei governi spiati, grazie per esempio al fatto che negli Stati Uniti esiste un archivio pubblico di tracciamento dei viaggi che si basa proprio sul numero di passaporto.

Insomma, quello che poteva sembrare un problema marginale ha implicazioni molto serie. Se negli ultimi anni siete stati ospiti di questi alberghi, vi conviene cambiare le vostre password, visitare il sito info.starwoodhotels.com per avere istruzioni e tenere d’occhio gli estratti conto della vostra carta di credito.

Fonti: Wired, Kroll.com, Ars Technica, Gizmodo, Naked Security, Il Post.